騰訊NTA實戰案例(1)

在企業網安實戰場景,騰訊NTA多次截獲高危郵件攻擊及0day漏洞攻擊。

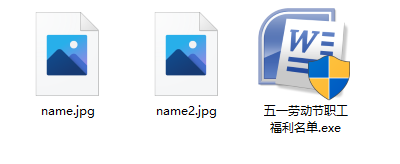

騰訊NTA檢測到某重保單位疑似收到釣魚攻擊郵件,后查明,攻擊者偽裝成“五一”放假通知、“五一”勞動節福利、“五一”勞動節值班等不同主題,引誘企業員工打開精心構造的釣魚郵件附件。攻擊者群發的釣魚郵件影響不同企業數百名員工,有個別員工中招訪問了惡意附件。

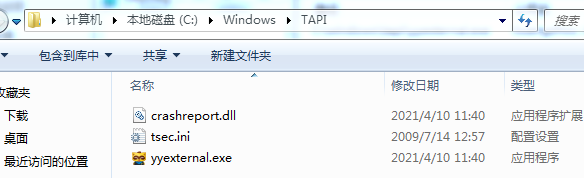

騰訊安全專家團隊對騰訊NTA捕捉到的釣魚郵件進行分析,發現攻擊方式為“白加黑”:由自帶數字簽名的白文件啟動惡意黑文件(.dll)。

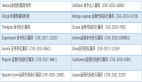

通過一系列中間過程,受害電腦會下載運行一個公開知名的滲透測試工具Cobalt Strike,這是一個功能強大的遠程控制軟件。騰訊安全專家服務團隊通過逆向分析發現攻擊者使用的一系列C2服務器IP。將這些IP立即通過騰訊天幕封禁,即使內網有個別用戶中招,攻擊者投放的遠程控制軟件已無用武之地。