網絡工程師利器,七大提供深度數據包分析的網絡監控系統

深度數據包分析(deep packet analysis,DPA)是一種在防火墻中特別有用的網絡方法。近年來,DPA的使用有所增加,因為它可以用作入侵檢測系統(IDS)和入侵防御系統(IPS)的一部分。

傳統上,防火墻阻止對網絡的訪問。防火墻中的過濾器還可以通過檢查數據包標頭中包含的目標IP地址來阻止對網站列表的訪問。檢查IP頭的網關的進步是“有狀態”防火墻。它們檢查TCP或UDP標頭,它們包含在IP數據包中。狀態包檢測也稱為淺包檢測。深度數據包檢查會查看數據包的數據有效負載。

淺包檢查會檢查網關處理的各個數據包,并有選擇地丟棄不符合網絡安全策略的傳出請求或傳入數據包。深度數據包檢查收集要作為一個組進行檢查的數據包,因此在收集副本進行分析時,常規流量將繼續進行。這就是DPI通常被稱為“深度數據包檢測”的原因。深度數據包檢查比淺層數據包檢查需要更長的時間。

深度數據包分析的好處

入侵檢測系統在數據流量中尋找“簽名”以識別不規則活動。黑客用來繞過這些簽名檢測系統的一個技巧是將數據包分成更小的段。這會混過淺層數據包分析所尋找的模式,因此沒有一個數據包包含簽名,攻擊就會通過。深度數據包分析重新組合來自同一源的數據包流,因此即使分布在多個傳入數據包上,也可以檢測到攻擊特征。

當深度數據包分析是入侵防御系統的一部分時,正在進行的分析結果會生成并應用操作來自動保護系統。這樣的動作可以包括阻止從特定源IP地址或甚至一系列地址到達的所有分組。

攻擊檢測

數據包的收集使DPI能夠識別有狀態分析可能遺漏的攻擊類型。這些示例包括不規范的使用標準網絡實用程序(如Powershell或WMI)和定向卷過載(如緩沖區溢出攻擊)。在病毒感染或間諜軟件操作中使用常規系統實用程序,意味著無法執行已知黑客使用的應用程序的禁令。這是因為這些系統實用程序對于向合法用戶提供應用程序和服務至關重要。因此,深度數據包分析步驟檢查這些系統服務的使用模式使用情況,并有選擇地根除顯示可疑行為的流量。因此,即使最初看起來是合法的流量,也可以識別惡意活動。

數據泄漏防護

數據泄漏防護是深度數據包分析的另一種用途。這采用白名單方法。公司可以制定一項政策,不允許任何人將數據復制到USB或發送電子郵件附件。但是有合理的情況需要這樣的行動。在這種情況下,將通知DPI以允許通過否則將被視為未授權活動的內容。不應該允許該用戶發送任何文件,因此DPI功能會持續監視活動以阻止授權附件以外的文件傳輸。

實施深度包分析

現在,復雜的網絡監控系統包括深度數據包分析程序。因此,你可以將此工具作為常規網絡管理軟件的一部分。一些軟件提供商生產包含深度數據包分析的網絡防御軟件。以下是7個深度數據包分析工具:

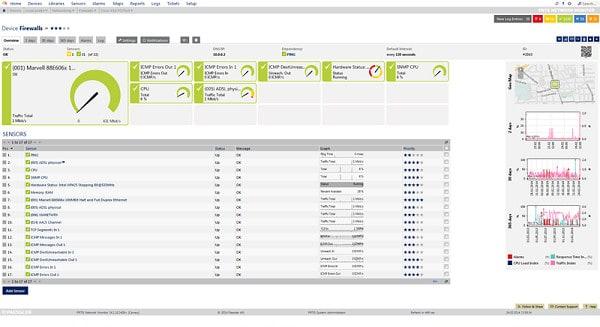

1.Paessler PRTG(免費試用)

Paessler PRTG系統是一個全面的網絡監控工具,在其數據收集過程中包括深度數據包檢測。PRTG的數據包嗅探器分析特定的流量類型,以監控資源使用情況和不規則活動。監控報告這些流量類型及其吞吐量,包括Web流量,郵件服務器活動和文件傳輸。這些控件對于實施郵件和數據安全策略非常有用,它們可以讓你發現可能是入侵或網絡攻擊跡象的流量激增。

如果你對使用深度數據包分析進行安全性特別感興趣,那么你將獲得有關DHCP,DNS和ICMP流量的信息。

PRTG儀表板中的數據包傳感器頁面具有提供可視化圖形,可幫助你快速了解流量數據。

Paessler PRTG可以安裝在Windows上,并且有一個適用于小型網絡的免費版本。這將涵蓋網絡上的100個傳感器。傳感器是網絡上的監控點,例如端口或可用磁盤空間等條件。

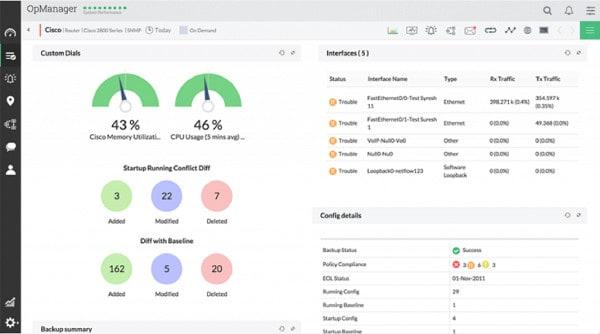

2.ManageEngine OpManager

ManageEngine的OpManager是當今市場上領先的網絡監控系統之一。此監控系統使用SNMP方法進行持續的網絡監控和設備狀態跟蹤。OpManager的深度包檢測功能為系統增加了流量管理功能。

正如DPI預期的那樣,離線執行分析。正在檢查的數據包首先寫入PCAP文件。這些文件提供分析的源信息。

OpManager的深度數據包分析功能旨在揭示網絡性能不佳的原因,而不是檢測入侵。分析中出現兩個指標:網絡響應時間和應用程序響應時間。管理員可以發現哪些應用程序性能不佳,并且可能需要比標準網絡功能更多的資源。然后,可以決定是否增加資源以服務于該應用程序,提供更有效的替代方案,或限制該應用程序可用的帶寬,以便為更重要的網絡服務提供更好的響應時間。

深度數據包分析中出現的數據可以在報告中輸出。這些使你能夠與決策層討論是否應該將預算用于擴展基礎設施,或者是否應該抑制過度活躍的應用程序。

OpManager可免費監控網絡上的十個節點或更少節點。大于此的系統必須使用付費的OpManager。OpManager監控控制臺可以安裝在Windows和Linux操作系統上。

3.nDPI

OpenDPI是深度數據包分析工具的開源項目。一個開源項目允許任何人查看應用程序的源代碼。這可以向用戶保證,內部沒有隱藏的或破壞性的惡意軟件程序。Ntop的nDPI基于OpenDPI代碼并擴展其功能。nDPI的源代碼也可用。

此開源模型為你提供了按原樣安裝或修改系統以滿足業務需求的選項。開源代碼的修改非常普遍,許多為此類系統創建增強功能的人員也會將這些新功能提供給社區。在某些情況下,管理源代碼的組織會將這些更改接受到核心版本中。Ntop使nDPI與原始OpenDPI分開,因此你有兩個開源選項。

nDPI在應用層運行。這意味著它在檢查內容之前統一數據包。數據包的標頭告訴分析引擎傳輸使用的協議以及流量來自哪個端口。該信息標識了在網絡上發送數據的應用程序與每個使用的端口之間的任何不匹配,而不是應用程序應該用于其遵循的協議的端口。

nDPI系統能夠通過查看指定傳輸加密密鑰的SSL安全證書來識別加密數據包。這是一個聰明的洞察力,可以解決加密對深度數據包分析帶來的困難。

nDPI軟件可以安裝在Windows,Linux和MacOS上。DPI模塊支持其他Ntop產品,如nProbe和Ntop-NG。nProbe是一個收集NetFlow消息的流量監控系統。NetFlow是思科用于其網絡設備產品的信令標準。該系統收取少量費用,可在Linux和Windows上運行。Ntop-NG是一種用于網絡的流量分析器。這是一種采用SNMP消息的備用網絡監控系統。Ntop-NG適用于Windows,Unix,Linux和Mac OS。它有三個版本,其中一個版本是免費的Community Edition。

4.Netifyd

盡管是一個OpenDPI的分支,nDPI正在成為它自己的標準,并且是許多其他改編的基礎。Netifyd就是其中之一。這使得Netifyd適應了OpenDPI的改編。Netifyd是一個開源產品,你可以看到構建程序,編譯和使用它的代碼。或者,你可以自己調整代碼,最后調整適應的OpenDPI。

Netifyd將捕獲數據包,但它不包括分析函數來解釋數據或采取措施來形成流量或阻塞協議。你需要將Netifyd數據導入到這些功能的另一個應用程序中。

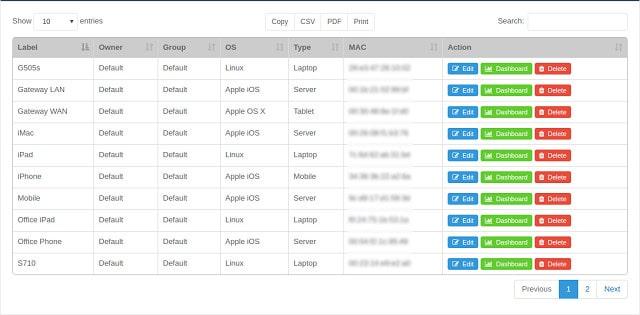

該系統可從Egloo網站的社區頁面獲得。Egloo的主要產品是Netify網絡監控工具,它基于Netifyd但具有更多功能而且不是免費的。此工具為你提供所需的可視化和排序功能,以便正確理解深度數據包檢查所產生的信息。Netify的入門套餐每個網站每月定價25美元。該版本允許你監控多達25臺設備的數據,該服務將存儲你的數據兩天。更高的包提供更長的歷史數據時間范圍。

5.AppNeta

AppNeta是一個基于云的網絡監控系統。它特別針對運營WAN并將其功能擴展到云中的公司。該軟件使用稱為TruPath的專有網絡流量分析方法,這有點像Traceroute,增加了性能報告。

在TruPath收集信息后,系統會添加通過深度數據包檢查收集的流量詳細信息。DPI模塊用于按應用程序劃分流量指標。由于AppNeta針對的是那些對所有公司流量都強烈使用互聯網的企業。它可以在異地進行所有數據包檢測,減少過多報告程序對網絡造成的壓力。

DPI模塊收集的信息將發送到云數據中心。分析引擎遠程托管,而不是任何設備。這使得儀表板和報告可以從任何位置獲得,而不僅僅是在總部。此配置的位置中立性使得系統的控制面板可以從Web上的任何位置獲得。數據存儲在AppNeta服務器上90天,這為你提供了分析趨勢和計劃容量的充足機會。對應用程序的需求既包括企業訪問的云服務,也包括企業向其他人提供的在線服務。

AppNeta側重于監控應用程序的交付性能。它包括每個應用程序的流量警報。這些流量警告可以充當安全監控,因為流量突然激增可能表明發生了攻擊。該實用程序包括用戶活動分析,可以方便地跟蹤可疑活動并識別受損帳戶。但是,AppNeta并未定位為安全工具。

AppNeta通過加密涵蓋你的站點與其數據中心之間的所有通信。該軟件包不使用數據分析工具,公司建議你使用第三方工具,例如Wireshark。

這個監控系統不是免費的。該服務每個位置的每個應用程序的價格為199美元。你可以申請免費試用該系統,但該公司不會在固定的時間段內提供此服務。

6.NetFort LANGuardian

LANGuardian主要使用深度包檢測作為安全工具。該系統隔離了吃資源的應用程序,并檢查網絡上使用最多帶寬的協議流量。

系統的儀表板提供摘要數據,可以從中深入查看可用信息,包括用戶活動。LANGuardian軟件在Linux上運行。它捆綁了自己的Linux界面,因此它也可以運行虛擬機,包括Microsoft Hyper-V。但是,它不會直接在Windows上運行。如果要在Windows計算機上使用LANGuardian,則必須安裝VMWare Player或VirtualBox并通過該界面運行該軟件。

LANGuardian系統包括四個要素:

- 收集引擎

- 分析引擎

- 流量數據庫

- 報告引擎

與大多數DPI系統一樣,你無法分析實時數據。這是數據庫派上用場的地方。收集代理收集的信息將插入到數據庫中。然后可以通過分析引擎對收集的數據進行分類和操作。這為系統提供了網絡流量的應用級視角,使分析儀能夠跟蹤數據包的流量模式。但是,這些記錄可以非常快速地組合并實時添加,因此可以獲得網絡流量的近實時視圖。

該軟件必須安裝在網絡上的一臺計算機上,并且該計算機必須直接連接到核心交換機。這使收集代理能夠復制通過網絡運行的所有流量。該收集器成為主要傳感器,并在核心交換機和監控控制臺之間創建一對一的關系。顯然,這種架構會阻止LANGuardian系統部署在分布式網絡上,特別是它不適用于WAN。在這些情況下,LANGuardian部署遠程傳感器,遠程傳感器遠離組織中的其他主要交換機,以集中數據分析。

該系統不是免費的。但是,可以獲得LANGuardian的30天免費試用版。

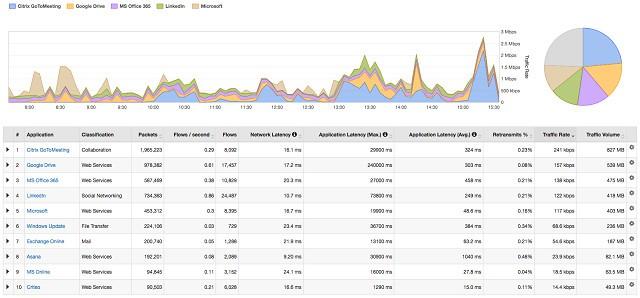

7.SolarWinds Network Performance Monitor (免費試用)

SolarWinds Network Performance Monitor使用一系列技術來監控和管理網絡流量。主要元素使用本地為網絡設備固件的SNMP消息傳遞系統。但是,監控的分析部分使用深度包檢測(DPI)作為工具的網絡行為可見性服務的一部分。

SolarWinds工具中DPI的目的是滿足網絡管理員的兩個目標。第一種是識別耗盡系統大部分資源的流量類型。網絡負載過重會使每個人的工作環境變得困難,因此確切了解所有需求的來源非常重要。DPI提供此數據,一旦識別出資源占用者,網絡管理員就可以更輕松地決定如何處理這些數據。

深度數據包分析還提供網絡性能監控安全功能。DPI技術將識別導致流量激增并顯示不穩定行為的特定用戶和應用程序。需求高峰可能是由黑客攻擊引起的,但是,它們也可能是由業務需求引起的,例如月末帳戶處理。DPI可以讓你了解這些激增是否是由合法的業務活動產生的。可以阻止不規則的行為。

用戶跟蹤可突出顯示異常活動。例如,一個用戶帳戶可能已被盜用,導致該用戶訪問與其通常活動無關的服務。在短時間內從不同的物理位置登錄還可以識別已被泄露的用戶帳戶。

SolarWinds Network Performance Monitor中使用深度數據包分析表明,這種技術不僅適用于安全專家。SolarWinds確實包括用于入侵檢測的深度數據包分析,但它也使用該系統來幫助塑造常規流量并檢查使系統過載的應用程序類別。使用DPI支持合法的業務活動為所有網絡監控系統指明了前進的方向。DPI的復雜方法現在正成為主流,并將成為未來所有網絡流量監控系統的核心部分。

SolarWinds Network Performance Monitor不是免費的。該系統的起價為2955美元。但是,可以免費試用30天。SolarWinds Network Performance Monitor只能安裝在Windows Server操作系統上。

選擇深度數據包分析工具

深度數據包分析不必由獨立工具執行。可以將DPI功能集成到許多業界頂級網絡監控系統中。如果有一個小型網絡,并且不想讓網絡管理系統復雜,那么請查看這些大型網絡監控的免費版本。如果只是想要一個單獨的系統來執行深度數據包分析,并且不希望這些任務干擾常規監控,那么可以在清單中找到你適合的工具。

注意安裝深度數據包分析工具,因為它們會提取網絡中傳輸的數據。深度數據包檢查可能會損害整個組織交換的數據的隱私。在安裝任何網絡工具之前,應先咨詢企業的法律顧問,以便在跨越網絡時捕獲數據。通過授予網絡管理員工作人員的訪問權限,可能會危及數據隱私和訪問控制。在某些情況下,公司必須承諾限制對企業資產所持公眾成員的個人信息的訪問。當遇到網絡性能問題時,檢查數據包級別流量的能力肯定是有用的。深度數據包分析更進一步,并讀取每個數據包的內容。

目前你是否使用深度數據包檢測技術來保持網絡正常運行?在使用DPI工具時,你是否遇到過數據隱私問題的法律問題?不妨來聊聊!