被美國土安全部看中的創新項目

信息物理系統安全項目

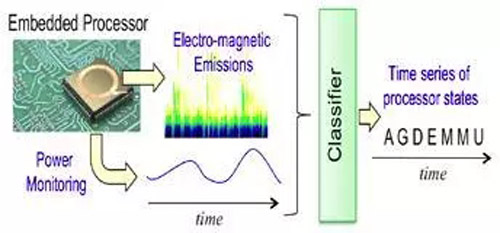

信息物理安全設計的旁路因果分析(Side-Channel Causal Analysis for Design):該項目由著名的休斯研究實驗室(HRL Laboratories LLC)主持。如果受到網絡攻擊,汽車和其它信息物理系統可能會危及人的生命。這種風險可通過檢測來減少,因為檢測可以發現攻擊者試圖接管系統時出現的物理事件和網絡事件之間的不一致。非傳統的模擬側信道觀測方法超出了攻擊者的直接控制范圍,使用該方法能檢測到由于網絡入侵者介入引發的系統物理和網絡部件之間的復雜因果關系,有利于在早期阻止攻擊。

??

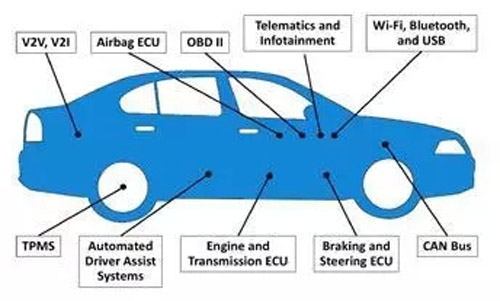

Uptane項目:安全的地面車輛空口更新(Secure Over-the-Air Updates for Ground Vehicles):這個項目稱為 "Uptane", 由密歇根大學交通研究所 (UMTRI-University of Michigan Transportation Research Institute)、西南研究院和紐約大學Tandon工程學院合作研究。三家單位正在致力解決與主要汽車制造商、供應商和外圍相關公司空口軟件更新有關的安全和復雜問題。

??

網絡安全執法資助項目

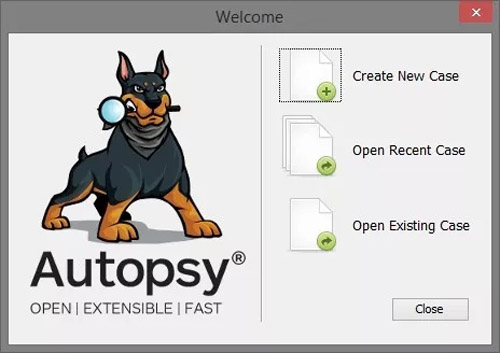

Autopsy項目:該項目由Basis Technology Corp公司負責,是一個利用開源軟件實現執法的系統,調查人員可用來使用數字設備進行數字取證。該軟件系統在世界各地有成千上萬的用戶,支持從欺詐、恐怖主義到兒童剝削的各種類型的調查。國土安全部科技發展基金的發展重點是建立先進的執法分析和框架,以用于進行調查。相關結果已公開發布。

??

網絡安全推廣資助項目

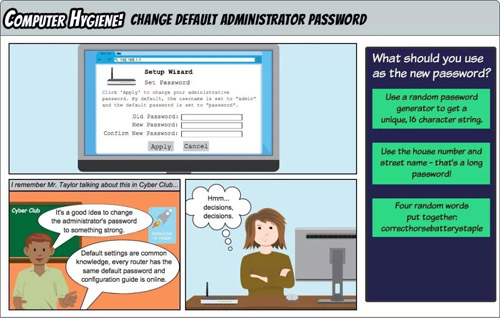

基于漫畫的教育與評價(Comic-Based Education and Evaluation- Comic-BEE):該項目由Secure Decisions公司負責。基于漫畫的教育和評價是教育者、學生、雇主和專家使用劇情和互動故事教授或評估網絡安全知識的工具。這些劇情故事也被稱為網絡漫畫,允許讀者通過選擇決定人物的行動或故事結局。讀者可對與網絡安全相關的主題作出選擇,并在漫畫的安全環境中探索結果,通常不需要藝術家或程序員來開發劇情交互式網絡漫畫。

??

網絡安全研究基礎設施資助項目

互聯網地圖(Internet Atlas)項目:過去的七年,威斯康星大學麥迪遜分校的研究人員開發了互聯網地圖集,可在地理上表示和定位物理網絡基礎設施,包括節點(如,共用設施)、管道/鏈路和相關元數據(如,源出處),遍布全球1400多個網絡。互聯網地圖集還包括其它通信基礎設施系統的地圖,如數據中心和單元塔。自定義接口使各種動態數據(如,邊界網關協議[BGP]更新、目標流量測量和網絡時間協議測量)和靜態數據(如,公路、鐵路和人口普查)導入,并分層進行物理表示。互聯網地圖集基于ArcGIS地理信息系統在門戶網站中實現,具有了可視化和多樣空間分析的功能。

??

身份管理和數據隱私資助項目

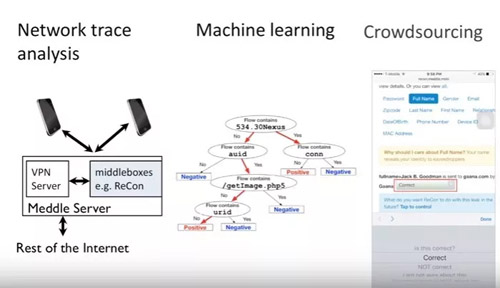

ReCon項目:該項目由東北大學負責研發。無處不在的傳感器增加了移動和物聯網(IOT)設備竊取終端用戶隱私和修改用戶數據的風險。ReCON項目通過實時分析網絡流量,使用機器學習方法識別和阻止隱私泄露問題,而不必事先知道用戶個人信息。

??

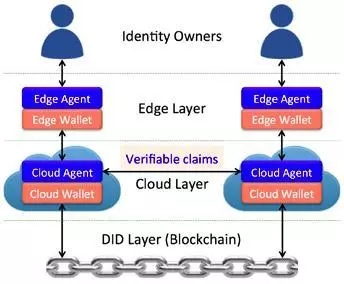

去中心化密鑰管理系統(DKMS-Decentralized Key Management System): 該項目由Evernym Inc負責。DKMS使用區塊鏈和分布式賬本技術(DLTS-distributed ledger technologies)進行密鑰管理,降低集中控制風險。DKMS顛覆了傳統公鑰基礎設施PKI公鑰認證由公鑰認證機構發布的假設,信任根可以是任何支持分散標識符(DID-decentralized identifier)的分布式賬本(DLT)。

??

可驗證斷言和適于身份管理目標的分布式賬本技術(Verifable Claims and Fit-for-Purpose Decentralized Ledgers):該項目由位于弗吉尼亞州的區塊鏈創業公司Digital Bazaar負責。DLT(distributed ledger technology)又稱為區塊鏈技術。雖然DLT在解決身份管理問題方面大有希望,但大多數技術深度耦合到財務應用程序中。這種剛性使得使用現有DLTS解決身份管理問題變得具有挑戰。可驗證斷言和適合身份管理目標的分布式賬本技術項目已開發了一種模塊化和基于標準的方法,建立了技術棧,解決適用于身份管理的DLTS的許多問題。

??

移動設備及屬性驗證(Mobile Device and Attributes Validation):該項目由Lockstep Technologies LLC公司負責。移動設備屬性驗證(MADV)有助于第一響應者證明他們現場參與的誠意。通常需提供印在塑料或紙質卡片上的許可證、執照或證書,而移動技術為數字認證書提供了可能性,但完整性和真實性即來源已經缺失,至今未能有效解決。

??

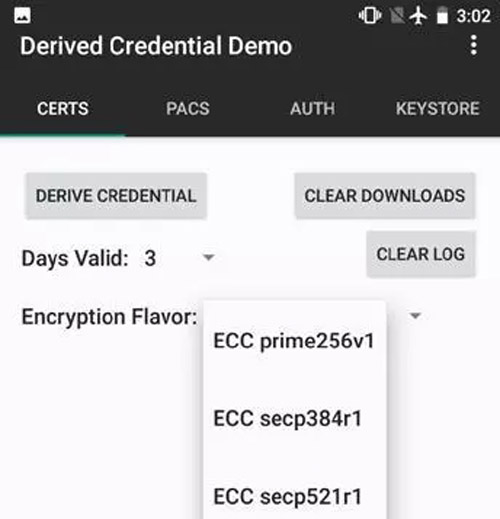

NFC4PACS項目: 該項目由Exponent, Inc.公司負責,用于訪問控制的近場通信NFC和派生憑證(NFC and Derived Credentials for Access Control)。開發者已經實現了一種快速加密協議,稱為Opacity,能快速、方便和安全地導出綁定到移動電話上用戶個人身份驗證(PIV)卡的憑證。該憑證用于快速對符合PIV的物理訪問控制系統(PACS- Physical Access Control System)或其他近場通信(NFC)的電話進行認證。

??

國土安全部開放安全技術HOMELAND OPEN SECURITY TECHNOLOGY

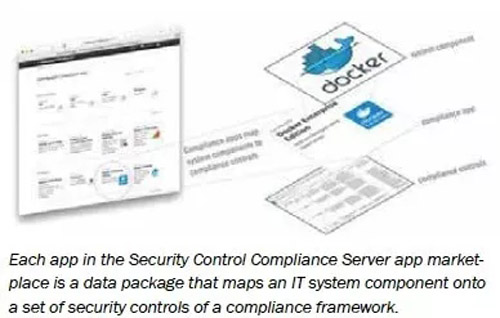

安全控制合規服務器(Security Control Compliance Server):該項目由GovReady PBC公司負責。安全控制合規服務器用于準備納稅的稅務軟件,遵守文書安全性目標,它提供了一個自助服務門戶網站,幫助團隊構建、授權和操作安全和兼容的IT系統。創新的 "法規遵從性應用程序" 將IT系統組件映射到安全控制, 以自動生成系統安全計劃 (SSP) 和授權操作 (ATO) 工件的權限。

??

網絡安全中的人為因素資助項目

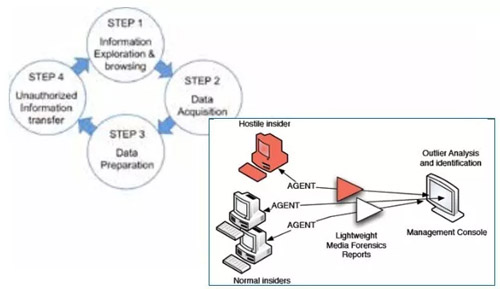

用于內部威脅檢測的輕量級載體取證(Lightweight Media Forensics for Insider Threat Detection):該項目由德州大學(University of Texas San Antonio)負責。該研究開辟了一種檢測內鬼的新方法,即通過查找個人的信息瀏覽和數據處理行為,發現其偏離先前行為的異常。基于主機的輕量級服務用于收集證據、隱私保護配置文件,并安全地傳輸到分析服務器。新的異常檢測算法和先進的分析識別異常的統計方法,促進了進一步的監測和分析工作。這種方法的主要優點是它能夠在內鬼撤離和行為之前檢測到準備動作,而不依賴于文件是否保存到磁盤。

??

移動安全資助項目

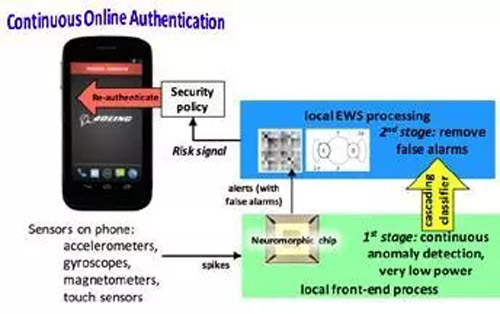

iSentinel移動設備的連續認證:該項目由休斯實驗室(HRL Laboratories LLC)負責。隨著移動設備在政府工作場所和一般美國人口中的使用數量日益增加,與維護移動設備物理安全有關的重大挑戰已經出現。為了應對這些挑戰,研發者正在開發一種突破性的,具有低功耗、級聯特點的異常檢測系統iSentinel,為移動設備提供不顯眼的、連續的、基于行為的認證。這些特征的結合為政府和商業使用提供了一個易于使用、突破性的平臺,

??

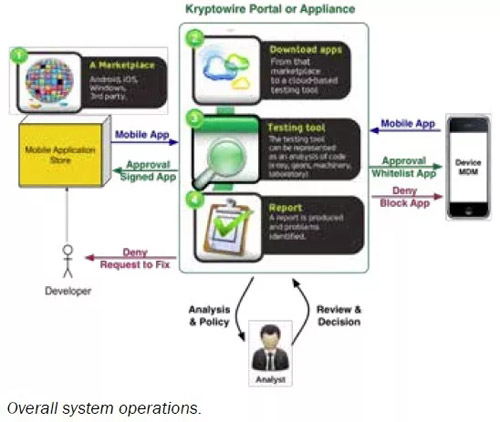

移動應用軟件保證Mobile App Software Assurance:該項目由Kryptowire LLC公司負責。聯邦、州、地方和部落政府機構可以通過使用移動應用程序實現生產率的提高并提供增強服務,但未經審核的第三方移動應用程序引入的安全風險,必須仔細權衡。Kryptowire是一種自動測試移動應用程序的技術,能夠判斷是否符合最高聯邦政府和行業安全標準。

??

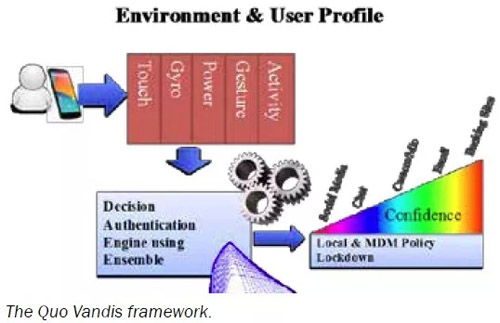

Quo Vandis:移動設備和用戶認證框架(Mobile Device and User Authentication Framework):該項目由Kryptowire LLC公司負責,通過提供連續的設備和用戶行為認證,防止未經授權訪問移動應用程序和敏感企業數據。與移動設備管理(MDM)系統一起作為應用程序軟件開發工具包或獨立的解決方案,其認證決策引擎從用戶、設備上下文和環境收集實時智能手機傳感器數據,達到認證置信水平。該方法可支持具有多方認證級別的健壯許可模型。

??

通過虛擬微安全來實現移動的遠程訪問(Remote Access for Mobility via Virtual Micro Security Perimeters):該項目由新澤西州立羅格斯大學(Rutgers University)負責,為應用和操作系統提供了一流的數據保護功能,其使用新的基于價值的信息流跟蹤和加密策略代替執行環境隔離數據。該解決方案不需要修改操作系統或應用程序。因此,政府和企業人員可以使用其移動設備用于各種目的,處理涉及不同安全要求的敏感數據。該解決方案已提交了專利,發布工作原型,并在頂級會議上發表。

??

TrustMS:移動系統的可信監視器和保護。該項目由Intelligent Automation, Inc.公司負責。移動軟件程序的狀態由其代碼和數據段決定,許多移動安全解決方案僅保護靜態代碼段的完整性,而TrustMS基于硬件安全特性能保護動態數據段。該技術的關鍵組件能與潛在的基于軟件的攻擊隔離,已應用于提高在不同權限運行軟件的安全級別。測試結果證實了TrustMS對現實世界網絡攻擊的有效性。

虛擬移動基礎設施Virtual Mobile Infrastructure: 該項目由Hypori公司負責。移動設備已經徹底改變了業務流程,人們能夠更高效更緊密地聯系,并在事件中做出實時的反應。不幸的是,由于敏感數據和應用程序容易丟失、被盜或被黑客攻擊,移動設備也給組織機構帶來了巨大風險。此項目中開發的技術使組織機構能夠虛擬化移動設備,在對后端服務器上的數據保持適當安全控制的同時,可向移動設備提供敏感的應用程序和數據。

網絡系統安全資助項目

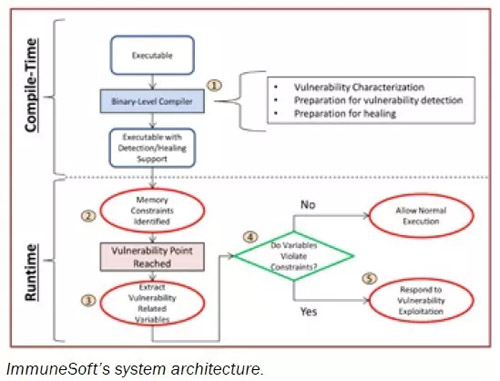

ImmuneSoft: 該項目由BlueRISC公司負責,研究一種用于檢測和修復嵌入式系統漏洞的混合靜態和運行態的方法。靜態的以漏洞為中心的檢測是離線執行的,運行態時驅動檢測和修復。該技術可提前檢測到攻擊受保護系統的嘗試,防止敏感數據泄露或惡意修改。

??

互聯網安全技術與實驗研究:該項目由加州大學圣迭戈分校(University of California San Diego)負責。互聯網安全科學:技術與實驗研究(SISTER- The Science of Internet Security: Technology and Experimental Research)項目建立在國土安全部和國家科學基金資助的Archipelago (Ark)安全測量平臺上,該平臺支持全球互聯網大規模活躍的測量研究。該項目可增強對互聯網安全相關屬性和行為的科學理解和技術能力。

??

面向網絡-物理-人類基礎設施的系統風險評估工具(Systemic-Risk Assessment Tools for Cyber-Physical-Human Infrastructures):該項目由楊百翰大學(Brigham Young University)負責。利用系統的方法評估網絡-物理-人類系統,識別可能破壞、劫持或推斷系統臨界狀態的弱點,結果包括增強態勢感知、脆弱性評估、對策發展和反事實探索。

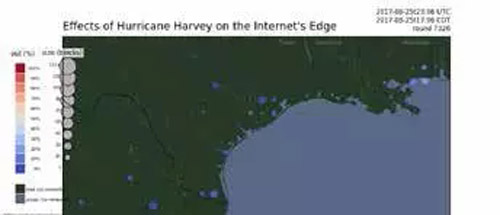

Trinocular檢測和理解互聯網中斷:該項目由南加州大學信息科學研究所 (University of Southern California/Information Sciences Institute)負責。許多因素導致互聯網中斷,如2012年颶風桑迪、2017年颶風哈維、2011年埃及互聯網關閉,以及一些小規模未公開的停機。需要可靠的方法檢測互聯網中斷,報告中斷原因和趨勢,從而提高網絡的可靠性。中斷檢測可直接判斷互聯網的可靠性,并在重大中斷后報告真實的世界狀態。

??

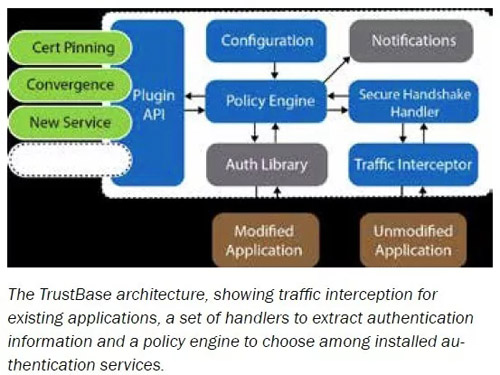

TrustBase基于證書的認證服務的平臺:楊伯翰大學的研究人員正在開發基于證書的TrustBase平臺,以修復和增強認證,提高在線安全。

??

NetBrane軟件定義DDoS保護平臺:科羅拉多州立大學(Colorado State University)NetBrane項目組正在開發檢測和緩解系統抵御互聯網分布式拒絕服務(DDoS)攻擊的技術。該系統將高速數據包捕獲(每秒100千兆字節)與機器學習相結合,以檢測流量異常;軟件定義網絡(SDN)可立即推送細粒度過濾規則,使用網絡結構信息和來自黑客活動的提示進行主動防御。

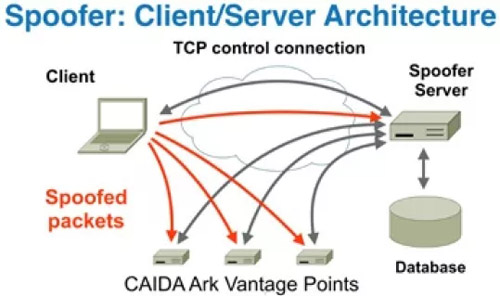

開源地址驗證測量(Open Source Address Validation Measurement): 該項目由加州大學圣迭戈分校(University of California San Diego)負責。開源地址驗證測量項目提供了測量網絡是否符合最關鍵和最長期,但難以捉摸的最佳實踐—BCP38/84 的能力。此最佳做法支持源地址驗證,即確保離開網絡的所有數據包只使用屬于該網絡的源地址。

??

911和NG911系統的語音安全研究:該項目由SecureLogix公司負責。電話拒絕服務(TDoS - Telephony Denial of Service)是一種惡意入站呼叫,攻擊公共安全號碼,如911和應急人員。如果其與物理恐怖襲擊相協調,TDoS攻擊將特別有破壞性,能導致大量受害者無法連接緊急服務。TDoS攻擊還會通過拒絕客戶連接電話客服中心來影響金融實體。如果與針對金融服務公司互聯網端和移動端的分布式拒絕服務(DDoS)攻擊同步,TDoS攻擊可能會阻斷客戶與其銀行間的聯系。該項目通過開發驗證呼叫者和檢測欺詐性呼叫的功能,使911系統管理員能夠更好地響應和管理TDoS威脅。

聯邦指揮與控制基礎設施項目:該項目由佛羅里達理工學院(Florida Institute of Technology負責。聯邦指揮與控制(FC2 - Federated Command and Control)項目的目標是通過自動啟用上下文和策略控制的網絡情報和網絡操作共享來提高企業級網絡防御能力。FC2通過基于上下文興趣或操作域自動創建和維護企業聯盟來提供此功能。FC2聯盟提供無縫的、策略控制的自動信息共享方式,包括威脅指標和防御機動。

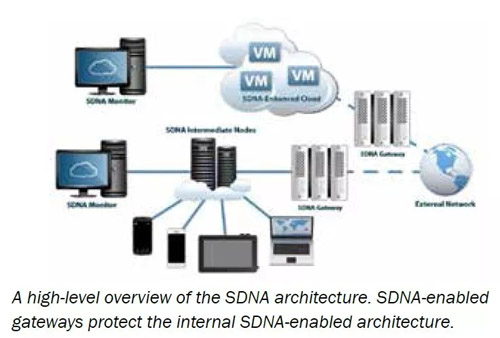

自屏蔽動態網絡架構:該項目由Intelligent Automation, Inc.公司負責。當前網絡的靜態性為攻擊者提供了充分的可以隨意獲取情報、計劃和執行攻擊的機會。為了應對該挑戰,智能自動化公司(IAI - Intelligent Automation, Inc.)在弗羅里達理工學院的支持下,正努力整合其自屏蔽動態網絡架構(SDNA - Self-Shielding Dynamic Network Architecture)與弗羅里達理工學院的聯邦指揮與控制(FC2)框架,SDNA是一種網絡層的移動目標防御技術。由此整合產生的技術將是SDNA-FC2原型系統,具有保護全球網絡運營的潛力。這些組合技術將提供一組新的高級防御功能,通過完全自動化或人工輔助的決策引擎,可以對受保護網絡中的網段運行時刻(runtime)進行代碼混淆,從而確定任務要求和安全目標。

??

軟件保障資助項目

混合分析映射引擎/動態應用程序安全性測試預處理工具(Hybrid Analysis Mapping Engine/DynamicApplication Security Testing Pre-Seeding Tool):該項目由Secure Decisions公司負責。動態應用安全測試(DAST - The Dynamic Application Security Testing)預處理工具擴展了攻擊面計算模型,以提供web應用程序暴露的攻擊面的完整畫像。DAST工具的插件OWASP-ZAP和Portswigger-BurpSuite Professional也正在創建中,其使用攻擊面數據預先為應用程序的站點映射進行DAST掃描。此增強功能將提供更全面的動態安全測試。

網絡空間量化框架—社區版(Cyber Quantifcation Framework—Community Edition):該項目由Secure Decisions公司負責,能夠自動構建滲透測試和應用程序環境并啟動網絡攻擊。工作流通過表述性狀態傳遞(REST)應用程序編程接口(API),為攻擊者和目標應用程序模型提供“原型”輸入。輸入被轉化為標準化的可重復實驗,其中虛擬機(VM)被自動配置并啟動攻擊序列。在實驗完成后,顯示攻擊成功/失敗結果。

滲透測試自動化(PTA - Penetration Test Automation):該項目由Secure Decisions公司負責。該平臺是一種流程服務,可促進現有的手動驅動的命令行滲透測試工具的自動化。這些工具的自動化將支持創建自動安全測試套件并提高手動測試的效率。 最初,該平臺配備了三個工具的插件:SQLMap,Hydra和一個新的跨站點腳本(XSS)概念驗證。 開發人員可以通過創建簡單的包裝插件為平臺添加安全工具。

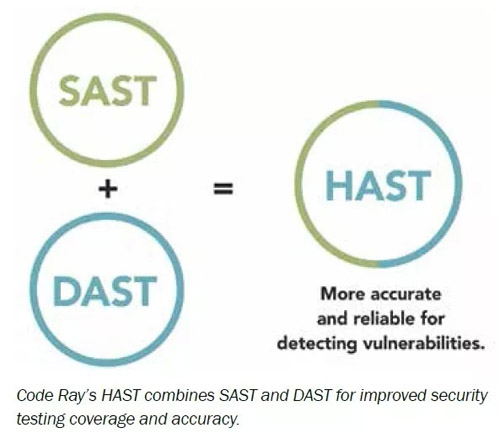

Code Ray-通過混合應用程序安全測試更好地實現軟件漏洞管理(Code Ray: Better Software Vulnerability Management through Hybrid Application Security Testing:該項目由Secure Decisions公司負責。Code Ray是一種結合了靜態和動態應用程序安全性測試結果的技術。它突出顯示了源代碼中存在的軟件漏洞,以及在不接觸源代碼情況下可被外部攻擊者利用的內容。該技術將與Code Dx軟件漏洞發現和管理系統一起使用,并轉化為軟件保障市場(SWAMP - Software Assurance Marketplace)。

??

ThreadFix-混合分析映射(ThreadFix: Hybrid Analysis Mapping):該項目由Denim Group公司負責。軟件是關鍵基礎設施的一部分,但是,軟件系統具有顯著的漏洞,能夠暴露關鍵基礎架構。民族國家、有組織的犯罪、混亂的操作者和其他威脅都以軟件為目標。因此,對于注重安全的組織而言,解決和修復軟件漏洞至關重要。ThreadFix獲取廣泛軟件保障活動結果并對其進行規范化,以便為分析人員提供組織中軟件安全狀態的全面視圖。此外,ThreadFix將這些結果傳達給他們已經使用的工具中的其他利益相關者,允許組織成功修復漏洞并報告其軟件保障計劃的進度。

??

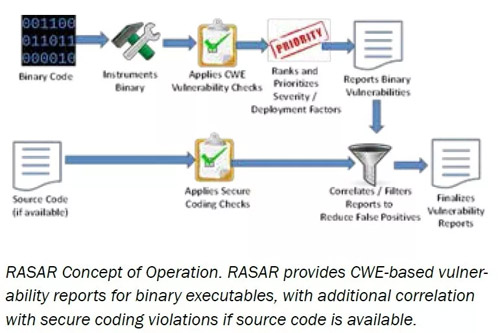

實時應用安全分析器(Real-Time Application Security Analyzer):該項目由RAM Laboratories, Inc.公司負責。實時應用程序安全分析器(RASAR - Real-Time Application Security Analyzer)能夠檢測、定位和排序用C/C++語言編寫的軟件編譯的二進制可執行文件中的漏洞,即使在源代碼不可獲取的情況下也可進行。RASAR的合規性儀表盤可以顯示二進制可執行文件中與通用缺陷列表(CWE - Common Weakness Enumeration)相關的漏洞和合規性問題,可顯示檢測到的開放式Web應用程序安全項目(OWASP - Open Web Application Security Project)中的漏洞和防御信息系統機構安全技術實施指南(Defense Information Systems Agency Security Technical Implementation Guides)中的違規情況,并且當源碼可獲得時,可顯示違反安全代碼規則的情況。正在將該技術整合到軟件保障市場(SWAMP - Software Assurance Marketplace)中,以將其更廣泛地用于漏洞檢測和漏洞報告中。

??

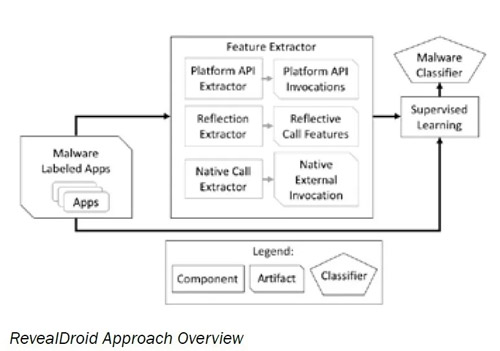

RevealDroid項目:該項目由加州大學歐文分校分校(University of California, Irvine)負責。惡意軟件的數量在桌面、移動及其他平臺上迅速增長,并越來越多地使用混淆的方式來躲避檢測。為了選用適當的策略來減輕惡意軟件造成的損害,分析師應確定惡意軟件所屬的系列。為此,一個名叫RevealDroid的Android原型系統利用一種基于機器學習和本地代碼分析,以及托管代碼和反射代碼的技術,來識別惡意軟件以及這些惡意軟件所屬的系列。RevealDriod可以以98%的準確度檢測惡意Android應用,并檢測他們所屬的系列,在超過54,000個應用的數據集上具有95%的準確率。

??

軟件保障市場(Software Assurance Marketplace):–該項目由莫里奇研究所Morgridge Institute for Research負責,通過評估軟件和修復整個軟件開發生命周期中的弱點,率先提出了“持續保障”的概念。SWAMP提供免費的持續保障平臺,該平臺將一系列開源和商業軟件分析工具與先進的高吞吐量計算(HTC - high-throughput computing)功能相結合。SWAMP還可作為開源的預置部署平臺,稱為SWAMP-in-a-Box。SWAMP支持持續集成/持續開發(CI / CD - Continuous Integration/Continuous Development)框架、集成開發環境(IDE)、軟件庫和聯邦身份管理。SWAMP可輕松集成現有的CI / CD工具,如Jenkins和Eclipse等IDE,為開發人員提供他們在DevOps / Agile過程中的多個工具提供的持續保障功能。多功能HTC后端將使未來的SWAMP版本能夠為評估軟件部署操作階段的動態工具提供支持。

??

轉化到實踐資助項目

TTP加速技術轉化(TTP: Accelerating Technology Transition): CSD TTP 項目負責人Nadia Carlsten博士介紹,轉化到實踐(TTP - Transition to Practice)項目從能源部、國防部實驗室和聯邦政府資助的研發中心和大學尋找有前途的網絡空間安全技術,主要目標是通過合作和商業方式轉化這些技術。TTP選擇的技術通過結構化流程來提高市場準備度,包括測試、評估和試點部署來驗證這些技術;通過研究人員培訓和市場調查加快產品上市時間;并通過宣傳、行業活動和TTP主辦的技術演示日將其與投資者和潛在的授權方聯系起來。有40種有前景的網絡安全技術是TTP計劃的一部分,可用于試點和授權。有關TTP計劃和TTP技術說明的更多信息,請參閱https://www.dhs.gov/publication/ttp-tech-guide上的“轉化到實踐技術指南”。

??

上文為大家介紹的每一個項目在指南中被美國CSD主任Douglas Maughan博士稱作“都是可供國土安全機構采用的用于分析和發展網絡空間安全技術的眾多研究工作的精華”。CSD為這些項目提供了良好的平臺資源,促進科技成果市場轉化,將這些項目投入到實踐中,以解決美國實際面臨的網絡空間安全問題。CSD對這些項目的發展潛力具有相當的信心。指南對這些項目從概述、解決的客戶需求、技術方法、技術優點、競爭優勢和下一步計劃等方面進行了簡要闡述,為網絡空間安全技術相關從業者提供參考。

??

??

【本文為51CTO專欄作者“中國保密協會科學技術分會”原創稿件,轉載請聯系原作者】