賽門(mén)鐵克揭示一鍵點(diǎn)擊式欺詐攻擊擴(kuò)展至中文目標(biāo)人群

一鍵點(diǎn)擊式欺詐并不是新的詐騙手段。在日本,這種欺詐手段已經(jīng)存在了十多年,犯罪分子會(huì)引誘受害者點(diǎn)擊某些極具誘惑力的提議,強(qiáng)迫他們注冊(cè)某些通常與色情內(nèi)容有關(guān)的服務(wù)。過(guò)去,一鍵點(diǎn)擊式欺詐手段主要針對(duì)日語(yǔ)用戶(hù)。最近,賽門(mén)鐵克公司發(fā)現(xiàn),一鍵點(diǎn)擊式欺詐分子已經(jīng)開(kāi)始進(jìn)行多語(yǔ)言運(yùn)作,擴(kuò)展其攻擊目標(biāo)范圍,除了常見(jiàn)的日語(yǔ)用戶(hù),他們已經(jīng)開(kāi)始針對(duì)中文目標(biāo)人群。

在這種欺詐行為中,用戶(hù)只要點(diǎn)擊一次,就有可能被感染上惡意軟件。當(dāng)被感染后,用戶(hù)將會(huì)不斷收到令人討厭,甚至令人尷尬的彈出窗口,直到他們向推送的服務(wù)繳納注冊(cè)費(fèi)用。近期,該類(lèi)欺詐還通過(guò)引誘智能手機(jī)用戶(hù)在設(shè)備上訂閱成人視頻來(lái)入侵或鎖定瀏覽器。

賽門(mén)鐵克發(fā)現(xiàn),這類(lèi)欺詐活動(dòng)現(xiàn)在主要針對(duì)香港用戶(hù),通過(guò)中文彈出窗口和注冊(cè)頁(yè)面,要求受害者支付港幣。僅在最近一個(gè)月內(nèi),賽門(mén)鐵克鎖定了超過(guò)8,000多個(gè)類(lèi)似案例,可使犯罪分子獲利4,000萬(wàn)港幣,相當(dāng)于500萬(wàn)美元。

一鍵點(diǎn)擊式攻擊如何運(yùn)作?

這類(lèi)欺詐活動(dòng)首先欺騙用戶(hù)下載并運(yùn)行看似無(wú)害的HTML應(yīng)用(HTA)文件。當(dāng)用戶(hù)訪(fǎng)問(wèn)一個(gè)看似合法,但其中包含視頻播放器或年齡驗(yàn)證檢查程序窗口的成人網(wǎng)站時(shí),就可能遇到該攻擊。

圖1:成人網(wǎng)站上看似合法的視頻播放器

當(dāng)用戶(hù)點(diǎn)擊偽造的視頻播放器時(shí),一個(gè)HTA文件會(huì)被下載到電腦中,接著電腦將會(huì)顯示一個(gè)對(duì)話(huà)框,要求用戶(hù)批準(zhǔn)其運(yùn)行。

圖2:下載的HTA文件將會(huì)顯示一個(gè)對(duì)話(huà)框,要求用戶(hù)批準(zhǔn)其運(yùn)行

一旦用戶(hù)批準(zhǔn)HTA文件運(yùn)行,視頻將會(huì)在后臺(tái)播放。與此同時(shí),HTA文件內(nèi)的惡意腳本會(huì)開(kāi)始運(yùn)行,該文件將會(huì)創(chuàng)建以下注冊(cè)表項(xiàng),使用戶(hù)的電腦桌面不停地彈出窗口:

• HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\”webutcry” = "mshta "%AllUsersProfile%\Application Data\utcry\2VMM509W.hta""

彈出窗口會(huì)要求用戶(hù)付費(fèi)注冊(cè)一個(gè)成人網(wǎng)站,如果用戶(hù)支付,系統(tǒng)會(huì)通知用戶(hù)彈出窗口已被刪除。此外,彈出窗口還具有一個(gè)計(jì)時(shí)器,顯示該費(fèi)用報(bào)價(jià)到期的倒計(jì)時(shí)。

圖3:彈出窗口(某些內(nèi)容會(huì)用祥光的第二官方語(yǔ)言-英語(yǔ)顯示)

這種行為與勒索軟件非常相似,欺詐分子通過(guò)入侵用戶(hù)的電腦來(lái)索要費(fèi)用。即使用戶(hù)重啟電腦,彈出窗口并不會(huì)消失。

圖4:同時(shí)顯示繁體中文和英文的支付條款

該威脅可創(chuàng)建不同的注冊(cè)表項(xiàng),例如本文之前提到的注冊(cè)表項(xiàng),可參考其下載和存儲(chǔ)在本地的彈出圖片和其他數(shù)據(jù)的URL。

圖5:索要5,000港幣(650美元)的注冊(cè)頁(yè)面

值得注意的是,由于HTA文件需要mshta.exe引擎來(lái)運(yùn)行代碼,而該代碼僅可在Internet Explorer中使用,所以該威脅僅可對(duì)Internet Explorer瀏覽器發(fā)動(dòng)攻擊。但是,需要考慮的是,由于HTA文件可以作為完全受信任的應(yīng)用運(yùn)行,不受任何沙盒限制,所以HTA文件比HTML文件擁有更高的權(quán)限,這讓攻擊者可以隨意入侵受害者的電腦。mshta.exe引擎還擁有寫(xiě)入文件以及添加和刪除注冊(cè)表項(xiàng)的權(quán)限。除此之外,HTA文件內(nèi)的惡意腳本非常模糊,但在運(yùn)行時(shí)將會(huì)變清晰。

圖6:HTA 文件內(nèi)的模糊腳本

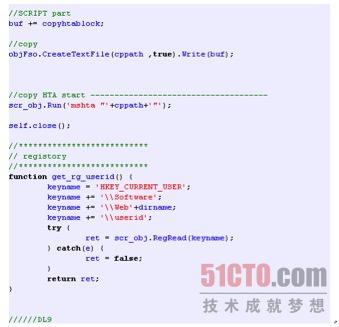

惡意腳本還可創(chuàng)建用于制造不停彈出窗口的注冊(cè)表項(xiàng)。

圖7:負(fù)責(zé)添加注冊(cè)表的去模糊腳本

該腳本還會(huì)創(chuàng)建兩個(gè)ActiveX對(duì)象,用于查看用戶(hù)是否曾經(jīng)受過(guò)此類(lèi)欺詐活動(dòng)的攻擊,并啟動(dòng)不停彈出窗口的進(jìn)程。

圖8:創(chuàng)建兩個(gè)ActiveX對(duì)象的腳本

多語(yǔ)言一鍵點(diǎn)擊式欺詐

一鍵點(diǎn)擊式欺詐在日本已經(jīng)存在了十多年。網(wǎng)絡(luò)罪犯僅僅攻擊一個(gè)國(guó)家所獲得的利潤(rùn)和目標(biāo)受眾都會(huì)受到限制,受害者最終會(huì)認(rèn)識(shí)和了解該欺詐行為,并不再上當(dāng)。詐騙分子意識(shí)到了這一點(diǎn),并開(kāi)始使用不同語(yǔ)言,以擴(kuò)大其攻擊范圍。鑒于犯罪分子能夠相對(duì)輕松地對(duì)詐騙內(nèi)容進(jìn)行本地化處理,我們可能會(huì)看到更多其他語(yǔ)言和在不同地區(qū)的一鍵點(diǎn)擊式攻擊。

保護(hù)措施

賽門(mén)鐵克建議用戶(hù)不要從未知來(lái)源處下載和運(yùn)行HTA文件。已經(jīng)受到感染的用戶(hù)可以刪除由腳本導(dǎo)入的注冊(cè)表項(xiàng)和全部文件來(lái)刪除彈出窗口。